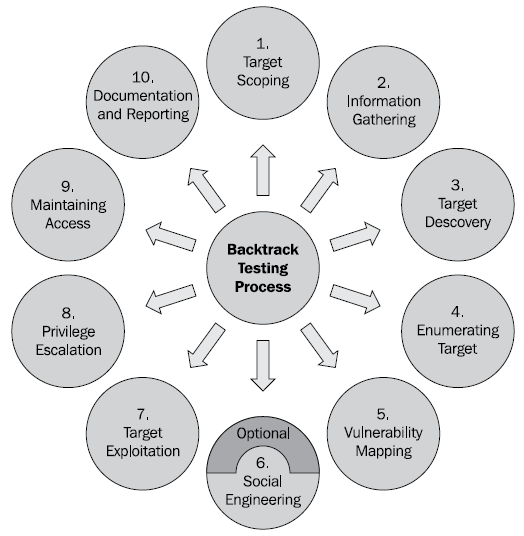

Setelah mendapatkan izin dari pemilik sistem dan scope pengujian disepakati, maka kegiatan penetration testing secara umum dibagi menjadi tiga process, yaitu: pengumpulan informasi (reconnaissance, scanning, enumeration), exploitasi (gain access) dan post-exploitasi (privilege escalation, maintaining access dan clean up) serta diakhiri dengan laporan akhir yang berisi rekomendasi untuk mengelola resiko.

Ketiga proses tersebut dijelaskan lebih detail pada gambar berikut dalam 10 langkah:

Referensi – “Backtrack 4: Assuring Security by Penetration Testing, Shakeel Ali & Tedi Heriyanto”, hal. 52