References: End Point Security Problem

Target utama dari Operation Aurora sesungguhnya adalah browser, yaitu Internet Explorer versi 5 hingga versi 8, dimana Sistem Operasi Microsoft yang terancam adalah Microsoft Windows 2000 hingga Microsoft Windows 2008. Uraian detail tentang versi browser dan sistem operasi yang rentan dapat dilihat disini.

Adanya trend cyberattack yang menyerang aplikasi-aplikasi pada client (client side attack), sesungguhnya sudah disampaikan oleh Max Ceceres pada Black Hat Federal 2006 di Washington DC pada tanggal 23-26 Januari 2006, dengan tema Client Side Penetration Testing. Artinya sudah diingatkan para pakar 4 tahun sebelum terjadinya Operation Aurora menimpa Google dan 20-an perusahan high tech di Amerika.

Bahkan ketika Snowden membocorkan berbagai rahasia NSA tentang Global Surveillance pada bulan Mei 2013, ia mengingatkan pengguna internet dunia akan serangan serupa pada End Point Device. Ia menekankan adanya Endpoint Operation Program yang dilakukan NSA melalui unit yang disebut Tailored Access Operation atau di singkat TAO.

Alasan dijadikannya browser sebagai target cyberattack karena beberapa alasan sebagai berikut, yaitu:

- Melakukan serangan terhadap server dan network perimeter semakin sulit dilakukan.

- User melakukan akses ke data internal setiap hari menggunakan aplikasi (termasuk browser) pada End Point Device miliknya.

- End Point Device biasanya kurang mendapat perhatian dari IT Deprtment dan lebih rumit ketimbang server.

- Memiliki legitimate access ke data-data penting organisasi

- Kurangnya security awareness dari user atau pengguna End Point Device.

Sedangkan cara untuk melakukan Client Side Attack berbeda dengan Server Side Attack. Pada Server Side Attack yang menjadi target adalah Server, sehingga attacker aktif mengirimkan Active Exploit sebagaimana halnya dilakukan oleh conficker worm pada pembahasan artikel terdahulu (lihat: 0x0 Conficker Story).

Sebaliknya pada Client Side Attack, malicious actor akan bersikap pasif dan menunggu adanya incoming connection dari korban. Apabila mereka menerima client request, maka para penjahat segera mengirimkan Passive Exploit. Dengan demikian pada model serangan jenis ini, mereka akan menggunakan Malicious Server, sebagaimana gambar berikut ini:

References: Malicious Server

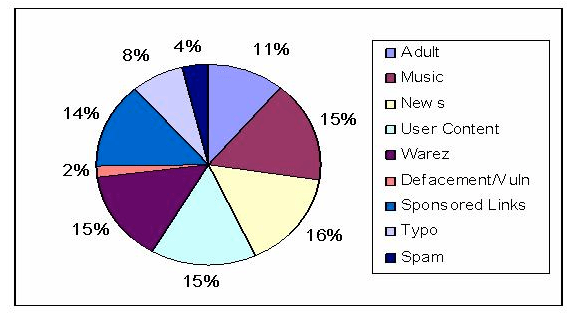

Malicious Server dibuat semenarik mungkin agar dikunjungi oleh pengunjung atau korban sebanyak-banyaknya. Gambar berikut ini menjelaskan hasil riset Honeynet Project tentang tema-tema menarik yang biasanya digunakan oleh Malicious Server untuk menarik korban.

References: Tema-tema Malicious Server menurut riset Honeynet Project

Ikuti pembahasan pada artikel selanjutnya di : 0x2 More Flexibility in Metasploit

Adapun artikel sebelumnya yang terkait dengan pembahasan ini adalah:

<01> 0x0 Operation Aurora

<02> Client – Server